📌 خلاصه مطلب (TL;DR)

- Hijacking چیست؟ ربودن ارتباط یا جلسه کاربر توسط هکر برای سرقت اطلاعات یا هدایت به سایتهای جعلی

- رایجترین انواع: Session Hijacking، DNS Hijacking، Browser Hijacking، Domain Hijacking

- راهحل فوری: استفاده از HTTPS، فعالسازی 2FA، تغییر رمز روتر و DNS امن

- در سال ۲۰۲۵: ۹۰٪ بدافزارها از DNS برای حمله استفاده میکنند

- بهترین دفاع: ترکیب DNSSEC + SSL + احراز هویت دوعاملی + مانیتورینگ

حمله Hijacking یکی از خطرناکترین تهدیدات سایبری است که در آن مهاجم بدون اطلاع کاربر، کنترل ارتباط یا جلسه (Session) را در اختیار میگیرد. طبق آمار امنیتی سال ۲۰۲۵، بیش از ۹۰٪ بدافزارها از DNS در زنجیره حمله استفاده میکنند و ۹۵٪ سازمانها همچنان ریسکهای DNS را دستکم میگیرند.

Hijacking در لغت به معنای «ربودن» است. در دنیای امنیت سایبری، این اصطلاح به ربودن هر نوع ارتباط شبکهای اطلاق میشود - از Session کاربر گرفته تا DNS دامنه و حتی مرورگر وب.

انواع حملات Hijacking در سال ۲۰۲۵

| نوع حمله | هدف اصلی | روش حمله | سطح خطر |

|---|---|---|---|

| Session Hijacking | سرقت کوکی و جلسه | XSS، Packet Sniffing | 🔴 بسیار بالا |

| DNS Hijacking | هدایت به سایت جعلی | تغییر رکورد DNS | 🔴 بسیار بالا |

| Browser Hijacking | تغییر تنظیمات مرورگر | افزونه مخرب، بدافزار | 🟠 متوسط |

| Domain Hijacking | سرقت مالکیت دامنه | دسترسی به رجیسترار | 🔴 بسیار بالا |

| Man-in-the-Middle | شنود و تغییر داده | ARP Spoofing | 🔴 بسیار بالا |

| Subdomain Hijacking | تصاحب سابدامین | رکوردهای DNS رها شده | 🟠 متوسط |

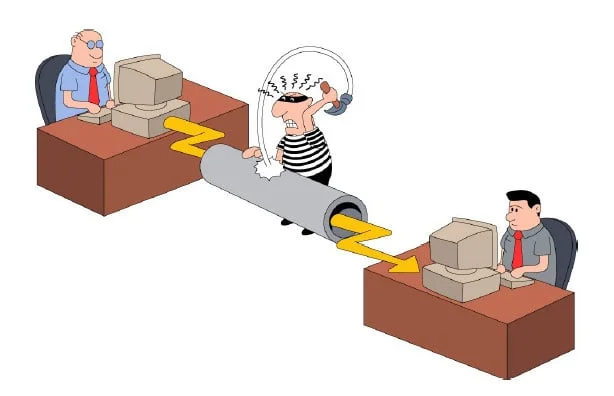

۱. حمله Man-in-the-Middle (MITM)

در حمله Man-in-the-Middle یا «مرد میانی»، هکر خود را بین فرستنده و گیرنده قرار میدهد و تمام ترافیک را رهگیری میکند. مهاجم میتواند:

- پیامهای رمزنگاری نشده را بخواند

- دادهها را قبل از ارسال به مقصد تغییر دهد

- کلید عمومی جعلی جایگزین کلید واقعی کند

- اطلاعات حساس مثل رمز عبور را سرقت کند

روشهای مقابله با MITM:

- استفاده از HTTPS: رمزنگاری TLS/SSL ارتباط را ایمن میکند

- VPN: ایجاد تونل رمزنگاری شده

- Certificate Pinning: جلوگیری از گواهیهای جعلی

- عدم استفاده از WiFi عمومی: مهاجمان معمولاً از شبکههای ناامن استفاده میکنند

۲. DNS Hijacking (ربودن DNS)

DNS Hijacking زمانی رخ میدهد که مهاجم رکوردهای DNS شما را تغییر میدهد تا بازدیدکنندگان به سایت جعلی هدایت شوند. این حمله میتواند در سطوح مختلف انجام شود:

- Local DNS Hijacking: تغییر تنظیمات DNS روتر یا سیستم کاربر

- Router DNS Hijacking: دسترسی به روتر و تغییر DNS Server

- Rogue DNS Server: راهاندازی سرور DNS جعلی

- Man-in-the-Middle DNS: رهگیری و تغییر پاسخهای DNS

⚠️ نشانههای DNS Hijacking:

- باز شدن صفحات ناشناس به جای سایت اصلی

- کند شدن غیرعادی اینترنت

- تغییر خودکار DNS در تنظیمات شبکه

- نمایش تبلیغات عجیب در سایتهای معتبر

روش تشخیص DNS Hijacking:

برای بررسی وضعیت DNS خود میتوانید از ابزارهایی مثل WhoIsMyDNS استفاده کنید. همچنین با دستور ping میتوانید IP دامنه مشکوک را بررسی کنید.

۳. Session Hijacking (ربودن جلسه)

در Session Hijacking، مهاجم توکن یا کوکی جلسه کاربر را سرقت میکند و بدون نیاز به رمز عبور، به حساب کاربری دسترسی پیدا میکند. این حمله با روشهای مختلفی انجام میشود:

- Session Sniffing: شنود ترافیک شبکه برای دزدیدن کوکی

- Cross-Site Scripting (XSS): تزریق کد جاوااسکریپت برای سرقت کوکی

- Session Fixation: تحمیل یک Session ID از قبل شناخته شده به کاربر

- Session Sidejacking: استفاده از ابزارهایی مثل Firesheep در شبکههای ناامن

۴. Browser Hijacking (ربودن مرورگر)

Browser Hijacking معمولاً از طریق نصب افزونههای مخرب یا بدافزار انجام میشود. علائم شامل:

- تغییر صفحه خانگی مرورگر

- تغییر موتور جستجوی پیشفرض

- نمایش پاپآپهای تبلیغاتی

- ریدایرکت شدن به سایتهای ناشناس

- کند شدن مرورگر

۵. Domain Hijacking (سرقت دامنه)

Domain Hijacking زمانی رخ میدهد که مهاجم کنترل دامنه شما را از رجیسترار میرباید. این میتواند از طریق:

- حملات فیشینگ به مالک دامنه

- نفوذ به ایمیل مرتبط با دامنه

- سوءاستفاده از ضعف امنیتی رجیسترار

- مهندسی اجتماعی

۱۰ روش مقابله با حملات Hijacking

| # | روش محافظت | حملات هدف | سطح اهمیت |

|---|---|---|---|

| ۱ | فعالسازی HTTPS + SSL | MITM, Session | ⭐⭐⭐⭐⭐ |

| ۲ | احراز هویت دوعاملی (2FA) | Domain, Session | ⭐⭐⭐⭐⭐ |

| ۳ | فعالسازی DNSSEC | DNS Hijacking | ⭐⭐⭐⭐⭐ |

| ۴ | تغییر رمز پیشفرض روتر | DNS, Router | ⭐⭐⭐⭐ |

| ۵ | استفاده از VPN | MITM, Sniffing | ⭐⭐⭐⭐ |

| ۶ | DNS امن (Cloudflare/Google) | DNS Hijacking | ⭐⭐⭐⭐ |

| ۷ | Domain Lock فعال | Domain Hijacking | ⭐⭐⭐⭐ |

| ۸ | آنتیویروس بهروز | Browser, Malware | ⭐⭐⭐ |

| ۹ | بررسی افزونههای مرورگر | Browser Hijacking | ⭐⭐⭐ |

| ۱۰ | مانیتورینگ DNS | همه انواع | ⭐⭐⭐ |

جزئیات پیادهسازی DNSSEC

DNSSEC (Domain Name System Security Extensions) با امضای دیجیتال پاسخهای DNS، از جعل آنها جلوگیری میکند. برای فعالسازی:

- وارد پنل مدیریت دامنه شوید

- بخش DNSSEC را پیدا کنید

- رکوردهای DS را به رجیسترار اضافه کنید

- صحت پیکربندی را با ابزارهای آنلاین تست کنید

استفاده از DNS امن

جایگزین کردن DNS پیشفرض ISP با سرویسهای امن:

- Cloudflare DNS: 1.1.1.1 و 1.0.0.1

- Google DNS: 8.8.8.8 و 8.8.4.4

- Quad9: 9.9.9.9 (با فیلتر بدافزار)

سوالات متداول درباره Hijacking

حمله Hijacking چیست و چگونه انجام میشود؟

Hijacking به معنای ربودن ارتباط یا جلسه شبکهای است. مهاجم با روشهایی مثل تغییر DNS، سرقت کوکی، یا قرار گرفتن بین فرستنده و گیرنده، کنترل ارتباط را به دست میگیرد. هدف اصلی سرقت اطلاعات، هدایت کاربر به سایت جعلی، یا دسترسی غیرمجاز به حسابهای کاربری است.

چگونه بفهمم DNS من هک شده؟

علائم DNS Hijacking شامل: باز شدن سایتهای اشتباه، نمایش تبلیغات عجیب در سایتهای معتبر، کند شدن اینترنت، و تغییر خودکار تنظیمات DNS است. برای بررسی میتوانید از سایت WhoIsMyDNS استفاده کنید یا با دستور ping آدرس IP دامنهها را چک کنید.

فرق Session Hijacking و DNS Hijacking چیست؟

در Session Hijacking، مهاجم کوکی یا توکن جلسه کاربر لاگین شده را میدزدد و بدون نیاز به رمز عبور وارد حساب میشود. در DNS Hijacking، رکوردهای DNS تغییر میکنند تا کاربران به سایت جعلی هدایت شوند. اولی روی کاربر احراز هویت شده تمرکز دارد، دومی روی مسیریابی شبکه.

DNSSEC چگونه از DNS Hijacking جلوگیری میکند؟

DNSSEC با امضای دیجیتال پاسخهای DNS، اصالت آنها را تأیید میکند. وقتی DNSSEC فعال است، مرورگر میتواند تشخیص دهد که پاسخ DNS از منبع معتبر آمده یا توسط مهاجم جعل شده. این کار با زنجیرهای از کلیدهای رمزنگاری انجام میشود که از ریشه DNS تا دامنه شما امتداد دارد.

آیا HTTPS کافی است برای جلوگیری از Hijacking؟

HTTPS از حملات Man-in-the-Middle و Session Sniffing جلوگیری میکند چون ترافیک رمزنگاری شده است. اما برای DNS Hijacking و Domain Hijacking کافی نیست. بهترین استراتژی ترکیب HTTPS با DNSSEC، احراز هویت دوعاملی، و استفاده از DNS امن است.

چگونه دامنه خود را از Hijacking محافظت کنم؟

برای محافظت از دامنه: ۱) Domain Lock را فعال کنید، ۲) احراز هویت دوعاملی روی رجیسترار بزارید، ۳) از ایمیل امن و اختصاصی برای دامنه استفاده کنید، ۴) WHOIS Privacy فعال کنید، ۵) رجیسترار معتبر با امنیت بالا انتخاب کنید، ۶) هشدارهای تغییر DNS را فعال کنید.

جمعبندی

حملات Hijacking یکی از جدیترین تهدیدات امنیت سایبری در سال ۲۰۲۵ هستند. با ترکیب چندین لایه امنیتی شامل HTTPS، DNSSEC، احراز هویت دوعاملی، و استفاده از DNS امن میتوانید ریسک این حملات را به حداقل برسانید. مانیتورینگ مداوم و آگاهی از نشانههای Hijacking نیز اهمیت زیادی دارد.

🛡️ امنیت وبسایت خود را با برتینا تقویت کنید

گواهی SSL رایگان + DNSSEC + پشتیبانی فنی ۲۴/۷